В декабре 2020 года компания Cellebrite сообщила, что защищённый мессенджер Signal можно взломать и получить доступ к зашифрованной переписке. Представители Signal тогда заявили, что речь не может идти о полноценном взломе — Cellebrite якобы получила физический доступ к разблокированному смартфону и всего лишь сделала скриншоты чатов с помощью утилиты Physical Analyzer.

Cellebrite специализируется на производстве программно-аппаратных комплексов, которые используются для доступа к информации на заблокированных смартфонах через уязвимости в операционной системе и другом ПО. Cellebrite сотрудничает со спецслужбами многих стран мира, но с недавних пор компания отказалась поставлять своё оборудование в Россию и Беларусь, поскольку оно используется в этих странах для преследования оппозиционных деятелей и правозащитников, а не для расследования преступлений.

В апреле 2021 года команда Signal сама взломала программно-аппаратный комплекс Cellebrite. Сотрудники компании якобы подобрали его на дороге после того, как он выпал из какого-то грузовика.

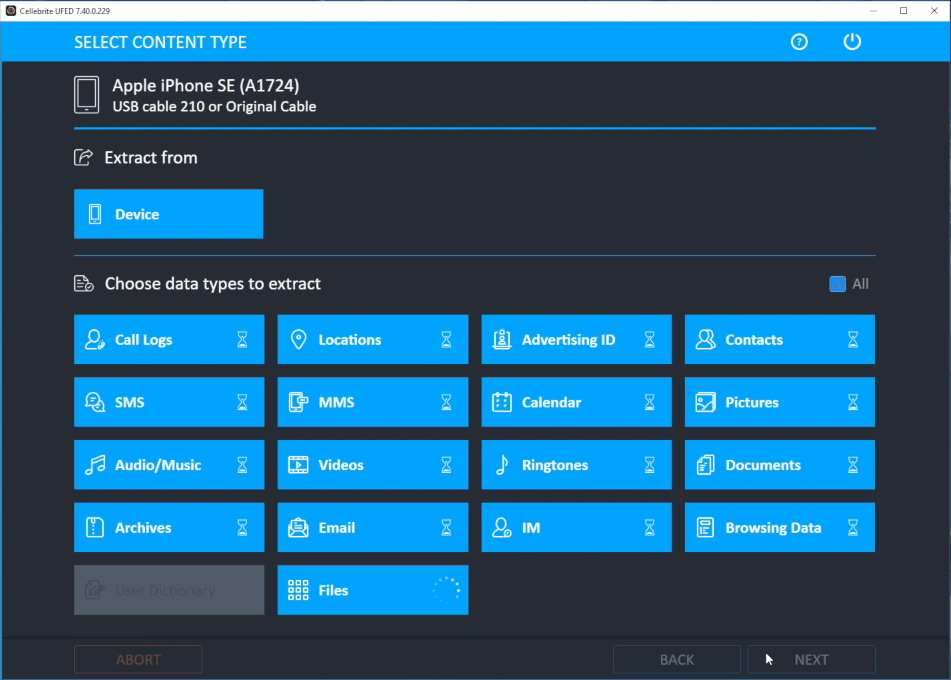

Специалисты Signal рассказали о принципах работы инструментов Cellebrite. Аппарат не способен перехватывать данные удалённо, для взлома требуется физический доступ к устройству. Для этого используются две утилиты, работающие в среде Windows — UFED и Physical Analyzer. UFED создаёт резервную копию данных, записанных в накопителе устройства, а Physical Analyzer анализирует эти данные и представляет их в читаемой форме, вычленяя оттуда файлы, которые можно прочитать стандартными средствами.

Signal пишет, что в ПО Cellebrite огромное количество уязвимостей. Главная проблема заключается в том, что UFED и Physical Analyzer работают с любыми данным на смартфоне, что открывает возможности для запуска вредоносного кода.

Можно выполнить код, который изменит не только создаваемый отчет Cellebrite, но и все те, что хранятся на компьютере или будут созданы в будущем — причем для всех устройств. Можно вставить или удалить текст, электронную почту, фотографии, контакты, файлы — любые данные, без каких-либо следов в метках времени или изменения контрольной суммы файла. Специалисты Signal успешно внедрили на смартфон произвольный код, и этот код был выполнен утилитой UFED.

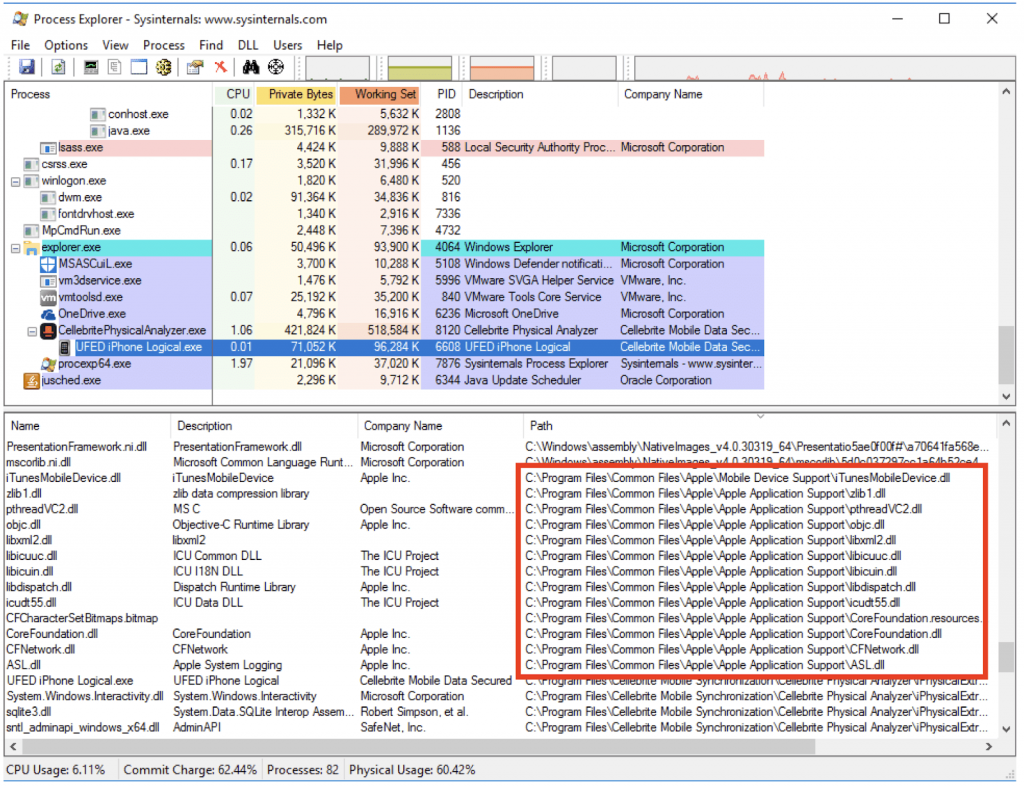

В Signal также утверждают, что Cellebrite, вероятно, нарушает авторские права Apple: внутри Physical Analyzer есть пакеты с цифровой подписью, извлечённые из программы iTunes для Windows. Эти библиотеки используются для извлечения данных с iPhone и iPad. Представляется маловероятным, что компания Apple разрешила использовать эти библиотеки для взлома её устройств, скорее она была бы против этого. Signal полагает, что Apple может подать в суд на Cellebrite, а также на клиентов этой компании. Будущее бизнеса Cellebrite сейчас под большим вопросом.